Questões de Informática / Microinformática

Lista completa de Questões de Informática / Microinformática para resolução totalmente grátis. Selecione os assuntos no filtro de questões e comece a resolver exercícios.

Como resultado da execução do comando ls –la, o Linux exibiu:

-rwxrwxrwx jose users arqtest

As permissões de acesso ao grupo do arquivo estão definidas nas posições

- A.

2, 3 e 4.

- B.

1, 2, 3 e 4.

- C.

5, 6 e 7.

- D.

6, 7 e 8.

- E.

8, 9 e 10.

Informática / Microinformática - Outros - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2009

Considerando a figura acima, que apresenta uma janela com algumas informações da central de segurança do Windows de um sistema computacional (

host) de uso pessoal ou corporativo, julgue os próximos itens, a respeito de segurança da informação.A atualização automática disponibilizada na janela exibida acima é uma função que está mais relacionada à distribuição de novas funções de segurança para o sistema operacional do que à distribuição de novos patches (remendos) que corrijam as vulnerabilidades de código presentes no sistema operacional.

- C. Certo

- E. Errado

Informática / Microinformática - Calc - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2009

Texto para as questões de 22 a 24

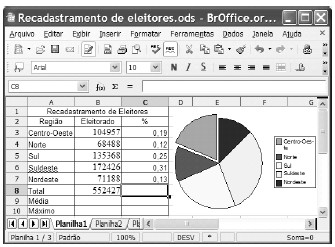

A figura acima ilustra uma janela do aplicativo Calc com uma planilha em processo de edição.

Ainda com referência à janela apresentada no texto, assinale a opção correta.

- A.

Ao se clicar a célula B8 e pressionar a tecla

, será apresentada a janela Excluir Conteúdo, a qual disponibiliza diversas opções para a exclusão do conteúdo da célula.

, será apresentada a janela Excluir Conteúdo, a qual disponibiliza diversas opções para a exclusão do conteúdo da célula. - B.

Ao selecionar as células de C3 até C7 e clicar a ferramenta

, os valores dessas células serão multiplicados por 100 e o símbolo % será apresentado ao lado de cada número.

, os valores dessas células serão multiplicados por 100 e o símbolo % será apresentado ao lado de cada número. - C.

Ao se clicar

, uma nova janela do programa Calc será exibida permitindo a edição de um novo arquivo.

, uma nova janela do programa Calc será exibida permitindo a edição de um novo arquivo. - D.

Ao se clicar a ferramenta

, será ativado um assistente de fórmula que identifica erros de digitação nelas.

, será ativado um assistente de fórmula que identifica erros de digitação nelas.

OBSERVAÇÃO: As questões sobre os aplicativos consideram sempre a originalidade da versão referenciada e não quaisquer outras passíveis de modificação (customização, parametrização etc.) feita pelo usuário.

Instruções: Para responder às questões de números 26 a 30, considere:

I. A necessidade de ativar no Windows XP − edição doméstica − a proteção contra invasões e outras ameaças (p. ex. vírus).

II. A tarefa de imprimir arquivos em uma impressora instalada na rede, quando o padrão está definido para uma impressora local do computador pessoal.

III. O recebimento de um arquivo executável como anexo de uma mensagem eletrônica proveniente de uma pessoa conhecida. Entretanto, os meios de divulgação vêm alertando quanto à possibilidade de vírus em arquivos com o nome parecido com o recebido. Deve-se tomar providências para que não prolifere o vírus, caso exista.

IV. Visando a organização e facilidade de acesso aos arquivos do computador sob Windows XP, edição doméstica, é recomendado proceder à exibição do caminho completo do arquivo ou pasta abertos na barra de endereços (drive:pastasubpastaarquivo. Ex. C:ControlesIndexarquivo.

V. A fim de minimizar o prejuízo de perda de textos digitados no Word 2000, seja por queda de energia ou algum outro fator, é recomendado proceder ao salvamento de informações de autorrecuperação a cada 5 minutos.

O atendimento da necessidade I, isto é, para atingir o local que permite a ativação, uma sequência possível de passos é:

- A.

Menu Iniciar; Propriedades; Barra de tarefas; Proteção contra vírus.

- B.

Barra de tarefas e menu Iniciar; Propriedades; Central de Segurança; Proteção contra vírus.

- C.

Iniciar; Programas; Acessórios; Assistente de compatibilidade de programa.

- D.

Iniciar; Configurações; Painel de controle; Central de Segurança.

- E.

Iniciar; Programas; Acessórios; Proteção contra vírus.

Nome dado ao dispositivo de uma rede que tem como objetivo aplicar uma política de segurança. Sua função consiste em regular o tráfego de dados entre redes distintas e impedir a transmissão e/ou recepção de acessos nocivos ou não autorizados de uma rede para outra. Esse dispositivo de segurança é denominado

- A.

criptografia.

- B.

certificado digital.

- C.

protocolo ip.

- D.

firewall.

- E.

kerberos.

Informática / Microinformática - Internet - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2009

Considerando a figura acima, que ilustra uma janela do Internet Explorer 6.0, e os conceitos de organização de arquivos, julgue os seguintes itens.

É possível fazer o download do arquivo pas.zip em um disco que possua espaço livre superior a 12,4 MB.

- C. Certo

- E. Errado

No que se refere ao Linux, considere:

I. Partições que tenham sido apagadas acidentalmente podem ser recuperadas por meio de sua recriação, desde que se saiba o tamanho exato de cada uma delas.

II. Os comandos podem ser enviados de duas maneiras para o interpretador (Shell): interativa e nãointerativa. Na interativa, os comandos são digitados no aviso de comando e passados ao Shell, criando, dessa maneira, a dependência do computador ao usuário para executar uma tarefa ou um comando.

III. Ao contrário dos programas do Windows, os programas executáveis do Linux não são executados a partir de extensões .exe, .com ou .bat. O Linux usa a permissão de execução de arquivo para identificar se um arquivo pode ou não ser executado.

IV. No Linux, não podem existir dois arquivos com o mesmo nome em um diretório, ou um sub-diretório com um mesmo nome de um arquivo em um mesmo diretório. Tanto o diretório quanto o arquivo são case sensitive, ou seja, o arquivo /tcesp é diferente do arquivo /Tcesp.

É correto o que consta em

- A.

I, II, III e IV.

- B.

I, II e III, apenas.

- C.

II, III e IV, apenas.

- D.

I e III, apenas.

- E.

III e IV, apenas.

Informática / Microinformática - Windows - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2009

A configuração de impressoras local no Windows é uma tarefa relativamente simples, no entanto, em ambientes corporativos, alguns cuidados devem ser tomados. Acerca desse assunto, assinale a opção correta.

- A.

Como padrão, ao se adicionar uma impressora no Windows XP, esta deve ser compartilhada, tal que todos os usuários possam utilizar essa impressora.

- B.

No Windows XP, a instalação de uma impressora local que seja plug and play exclui privilégio de administrador.

- C.

O privilégio de administrador somente é necessário no Windows XP para a instalação de impressoras que não sejam plug and play.

- D.

O Windows XP possui mecanismos que permitem enviar documentos para uma impressora alternativa, se existir, quando a impressora padrão falhar e os documentos ficarem retidos na fila de impressão.

- E.

No Linux, é possível eliminar um arquivo da fila de impressão por meio do comando lpr.

Informática / Microinformática - Outros - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2009

Considerando a figura acima, que apresenta uma janela com algumas informações da central de segurança do Windows de um sistema computacional (

host) de uso pessoal ou corporativo, julgue os próximos itens, a respeito de segurança da informação.Na figura acima, o firewall assinalado como ativado, em sua configuração padrão, possui um conjunto maior de regras para bloqueio de conexões originadas de fora do computador do que para as conexões originadas de dentro do computador.

- C. Certo

- E. Errado

Informática / Microinformática - Armazenamento de Dados - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2009

Acerca de organização de informações, arquivos, pastas e programas, julgue os itens subsequentes.

No Windows Explorer, a opção Propriedades de uma pasta selecionada contém comandos como, por exemplo, o compartilhamento dessa pasta com outros usuários, assim como a restrição de acesso apenas ao usuário corrente, tornando-a particular.

- C. Certo

- E. Errado