Questões de Segurança da Informação

Lista completa de Questões de Segurança da Informação para resolução totalmente grátis. Selecione os assuntos no filtro de questões e comece a resolver exercícios.

Segurança da Informação - Segurança de sistemas de informação - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2020

Em relação ao SIEM (security information and event management), julgue o item subsequente.

Em geral, as ferramentas SIEM vêm com um mecanismo automatizado para gerar notificações sobre possíveis violações e podem responder automaticamente e até mesmo interromper os ataques enquanto eles ainda estão em andamento.

Segurança da Informação - Segurança de sistemas de informação - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2020

Em relação ao SIEM (security information and event management), julgue o item subsequente.

As ferramentas SIEM geralmente fornecem dois resultados principais: os relatórios, que agregam e exibem incidentes e eventos relacionados à segurança; e os alertas, que serão acionados se o mecanismo de análise da ferramenta detectar atividades que violam um conjunto de regras.

Segurança da Informação - Segurança de sistemas de informação - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2020

Em relação ao SIEM (security information and event management), julgue o item subsequente.

O SIEM é uma técnica que usa a perspectiva interna do sistema para modelar os casos de teste; o teste de software representa a perspectiva interna e significa basicamente o código-fonte.

Segurança da Informação - Criptografia - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2020

Para evitar a comunicação insegura com uma aplicação web, alguns pontos devem ser observados, como a não utilização de protocolos de segurança criados por usuários particulares e a configuração do servidor para aceitar apenas suítes criptográficas fortes.

Segurança da Informação - Criptografia - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2020

Apesar de a criptografia moderna estar presente no cotidiano dos usuários, a implantação de mecanismos criptográficos requer diversos cuidados, como a utilização de algoritmos e protocolos conhecidos e extensivamente analisados e o uso de primitivas criptográficas adequadas para cada situação.

Segurança da Informação - Análise de Vulnerabilidade e Gestão de Riscos - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2020

Julgue o seguinte item, a respeito de testes de invasão (pentest) em aplicações web, banco de dados, sistemas operacionais e dispositivos de redes.

A ferramenta básica de pentest, conhecida como varredor de portas e serviços, tem por objetivo encontrar, de maneira automatizada, o maior número possível de vulnerabilidades em um ativo, enviando requisições e analisando as respostas obtidas, em busca de evidências de que determinada vulnerabilidade esteja presente.

Segurança da Informação - Análise de Vulnerabilidade e Gestão de Riscos - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2020

O guia de testes do OWASP enumera verificações para cerca de setenta vulnerabilidades, agrupadas em classes, como a de gerenciamento de sessões, que trata de erros na implementação das regras de negócio.

Segurança da Informação - Análise de Vulnerabilidade e Gestão de Riscos - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2020

Antes de iniciar o teste de invasão, deve-se ter um contrato assinado entre as partes envolvidas, para definir o escopo da atividade, os tipos de testes a serem realizados e a autorização para sua execução.

Segurança da Informação - Análise de Vulnerabilidade e Gestão de Riscos - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2020

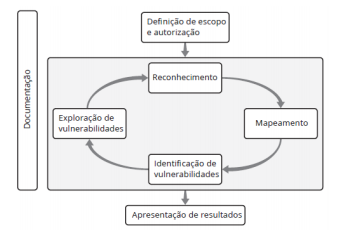

A figura a seguir ilustra um processo cíclico que envolve a execução de atividades de um teste de invasão.

Segurança da Informação - Análise de Vulnerabilidade e Gestão de Riscos - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2020

Acerca de ataques do dia zero (zero day attacks), julgue o item que se seguem.

As melhores práticas estabelecem que, para combater a disseminação de zero days, as organizações podem publicar um processo de vulnerabilidades, mantendo relatórios de segurança e triagem dos problemas reportados internamente.