Questões de Ciência da Computação do ano 2003

Lista completa de Questões de Ciência da Computação do ano 2003 para resolução totalmente grátis. Selecione os assuntos no filtro de questões e comece a resolver exercícios.

Ciência da Computação - Redes de computadores - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2003

Texto I – itens de 90 a 99

A figura abaixo apresenta uma topologia típica de uma rede corporativa.

Com relação à topologia de rede mostrada na figura incluída no texto I, é correto afirmar que

as saídas para Internet são redundantes, o que facilitaria um eventual contingenciamento no caso de ocorrência de falhas em uma das duas saídas.

- C. Certo

- E. Errado

Ciência da Computação - Redes de computadores - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2003

Texto I – itens de 90 a 99

A figura abaixo apresenta uma topologia típica de uma rede corporativa.

Com relação à topologia de rede mostrada na figura incluída no texto I, é correto afirmar que

os enlaces são todos bidirecionais.

- C. Certo

- E. Errado

Ciência da Computação - Redes de computadores - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2003

A Internet é fruto de um processo bem sucedido de formulação de padrões abertos. Os resultados mais expressivos desse processo são os protocolos de comunicação da pilha TCP/IP. Quanto aos dois principais protocolos dessa família, julgue os itens abaixo.

DNS permite realizar a conversão de números IP em nomes organizados em uma estrutura hierárquica e geograficamente distribuída.

- C. Certo

- E. Errado

No sistema de arquivos do Unix, são possíveis dois tipos de bloqueio. Estes tipos de bloqueio são conhecidos como:

- A.

direto e exclusivo;

- B.

indireto e compartilhado;

- C.

direto e compartilhado;

- D.

indireto e exclusivo;

- E.

compartilhado e exclusivo.

Ciência da Computação - Sistema de Arquivos - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2003

Sistemas UNIX são sistemas multi-usuário em que o acesso aos recursos do sistema é atribuído de acordo com o perfil de cada usuário. Esses sistemas possuem um superusuário, normalmente denominado root, que possui acesso irrestrito a todos os arquivos e comandos do sistema. Este usuário é geralmente usado para a realização de tarefas administrativas. Acerca do superusuário e das tarefas que ele executa em um sistema UNIX, julgue os itens abaixo.

O acesso a arquivos em UNIX é controlado em termos de permissões de usuários individuais e em termos de grupos de usuários, identificando respectivamente o usuário e o grupo a quem pertence o arquivo. O usuário e o grupo proprietários de um arquivo podem ser alterados, respectivamente, por meio dos comandos chuser e chgrp.

- C. Certo

- E. Errado

Ciência da Computação - Sistema de Arquivos - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2003

Sistemas UNIX são sistemas multi-usuário em que o acesso aos recursos do sistema é atribuído de acordo com o perfil de cada usuário. Esses sistemas possuem um superusuário, normalmente denominado root, que possui acesso irrestrito a todos os arquivos e comandos do sistema. Este usuário é geralmente usado para a realização de tarefas administrativas. Acerca do superusuário e das tarefas que ele executa em um sistema UNIX, julgue os itens abaixo.

Superusuários podem normalmente decifrar as senhas armazenadas no arquivo /etc/passwd.

- C. Certo

- E. Errado

Ciência da Computação - Sistema de Arquivos - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2003

Para tratar arquivos, o sistema operacional Linux utiliza uma estrutura hierárquica de diretórios e subdiretórios. A respeito de alguns dos principais subdiretórios desse sistema operacional, julgue os itens subseqüentes.

Estão certos apenas os itens

- A.

I e II.

- B.

I e III.

- C.

II e V.

- D.

III e IV.

- E.

IV e V.

Ciência da Computação - Sistema de Arquivos - Centro de Seleção e de Promoção de Eventos UnB (CESPE) - 2003

Sistemas UNIX são sistemas multi-usuário em que o acesso aos recursos do sistema é atribuído de acordo com o perfil de cada usuário. Esses sistemas possuem um superusuário, normalmente denominado root, que possui acesso irrestrito a todos os arquivos e comandos do sistema. Este usuário é geralmente usado para a realização de tarefas administrativas. Acerca do superusuário e das tarefas que ele executa em um sistema UNIX, julgue os itens a seguir.

A montagem e a desmontagem de sistemas de arquivos consistem na associação de dispositivos físicos (devices) com caminhos lógicos no sistema de arquivos raiz.

- C. Certo

- E. Errado

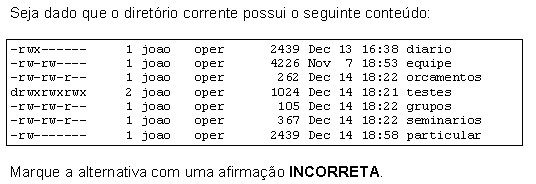

- A.

O comando "chmod a-rx particular" permite o acesso de leitura a todos sobre o arquivo "particular".

- B.

O grupo oper tem permissão de escrita no arquivo "seminários".

- C.

O comando "chmod -R o-rwx testes" nega o acesso de outros a todo o conteúdo de "testes".

- D.

O diretório não possui arquivos com permissão de leitura para outros.

A implementação Microsoft do protocolo IPX/SPX utilizado pelo Novell Netware é conhecida como:

- A.

NWlink;

- B.

IDP;

- C.

SPP;

- D.

NetBEUI;

- E.

NetBIOS.